≫ Comment faire Entretien ordinateur à la main? Instruction étape par étape

Publié: 12 mai 2015L'achat d'un ordinateur à la maison est toujours une grande joie pour toute la famille. L'accès à Internet, l'accès à une énorme quantité d'informations diverses, le travail, les études et les loisirs - ce n'est qu'une petite fraction de ce qu'un ordinateur peut nous fournir.

Mais bien souvent, il arrive aussi qu'après trois ou quatre mois, la joie de leurs propriétaires commence à être éclipsée par les problèmes qui surviennent avec le PC. L'ordinateur commence à s'éteindre soudainement, à se figer, le système d'exploitation redémarre constamment ou fonctionne mal. La plupart des utilisateurs ne se doutent même pas que certains de ces problèmes auraient pu être évités si la maintenance de leur « ami numérique » avait été faite à temps, et par eux-mêmes.

Causes de panne d'ordinateur personnel

- Mariage technique. Personne n'est à l'abri de sa manifestation. Malheureusement, il est presque impossible de l'identifier lors de l'achat, mais, en règle générale, il apparaît pour la première fois lors du fonctionnement de l'appareil, et très rarement après quelques mois.

- Infection de l'ordinateur par des virus. Tous les virus se comportent différemment. Certains peuvent rester assis tranquillement et tranquillement pendant des années, tandis que les actions des autres apparaissent immédiatement - ils peuvent supprimer des fichiers, les crypter, copier vos données personnelles via Internet, etc. Dans tous les cas, cela peut entraîner une charge excessive sur l'ordinateur, des dommages au système d'exploitation et par conséquent - à des erreurs fatales dans son travail.

- Mauvais fonctionnement du logiciel. Le problème est causé à la fois par l'imperfection de l'environnement de création du logiciel et par les erreurs commises par les programmeurs lors du développement.

- Surchauffe des composants de l'unité centrale. C'est cette cause de panne du PC qui est la principale en l'absence de maintenance élémentaire et régulière. La surchauffe des composants se produit en raison d'une violation du refroidissement normal des puces, pour cette raison, les composants de refroidissement - radiateurs et ventilateurs ("refroidisseurs") se bouchent progressivement avec de la poussière et de la saleté et cessent de fonctionner correctement.

Que faut-il pour l'entretien ?

Malgré l'apparente complexité, presque n'importe quel utilisateur peut effectuer la maintenance. Pour ce faire, nous avons besoin d'une boîte à outils simple :

- Cure-dent.

- Un bidon d'air comprimé (disponible dans les magasins d'informatique) ou un aspirateur.

Si vous n'avez pas de tournevis cruciforme, vous pouvez vous en procurer un auprès de n'importe quel quincaillerie. Demandez au vendeur de vous montrer un tournevis avec lequel vous pourrez dévisser les vis de l'unité centrale et choisir parmi ceux proposés celui qui vous convient le mieux en termes de facilité d'utilisation.

Un bidon d'air comprimé est également un élément facultatif pour l'entretien si vous avez un bon aspirateur avec un mode inversé. (Ces aspirateurs aspirent non seulement de l'air, mais peuvent également le souffler, créant un jet directionnel sous pression). Le vaporisateur peut remplir la même fonction, à la seule différence que son jet d'air est plus puissant que celui d'un aspirateur, donc l'utiliser comme appareil de soufflage est plus préférable.

Procédure d'entretien

Intervalle d'entretien

Cet entretien doit être effectué au moins une fois par mois. Mais si, lors de l'examen de l'unité centrale, il s'avère que les accumulations de poussière sont très importantes pendant un mois, la fréquence de cette opération doit être augmentée.

N'ayez pas peur de blesser quelque chose à l'intérieur- si vous faites tout avec soin, la probabilité de dommages dus à l'aspiration ou au soufflage de poussière est nulle, mais l'avantage sera évident. Avec un échauffement excessif des puces de l'unité centrale, non seulement les puces elles-mêmes souffrent, mais également les connecteurs dans lesquels elles sont installées ou soudées. Une surchauffe constante détruit progressivement la structure de la carte mère et du "siège", respectivement, la durée de vie de l'appareil est fortement réduite.

Après avoir effectué cette opération une fois, il est facile de s'assurer qu'il n'y a rien de difficile, et à l'avenir, cela deviendra aussi banal que d'épousseter votre maison.

- 1. Logiciel système.

- 1. logiciel de base

- 2. systèmes d'exploitation

- 3. utilitaires

- 2. Logiciel d'application.

Par logiciel (SW), on entend un ensemble de logiciels et d'outils documentaires pour la création et l'exploitation de systèmes de traitement de données au moyen de la technologie informatique. Dans le très plan général les logiciels pour la technologie informatique peuvent être divisés (selon le but) en système, instrumental et appliqué (comme toute classification, cette division est conditionnelle).

Le logiciel est soit des données à utiliser dans d'autres programmes, soit un algorithme mis en œuvre sous la forme d'une séquence d'instructions pour un processeur.

Le logiciel est conçu pour :

assurer le bon fonctionnement de l'ordinateur ;

faciliter l'interaction entre l'utilisateur et l'ordinateur ;

étendre les ressources du système informatique ;

améliorer l'efficacité de l'utilisation des ressources;

augmenter la productivité et la qualité du travail de l'utilisateur.

Le jargon informatique utilise souvent le mot «logiciel» du logiciel anglais, qui a été utilisé pour la première fois dans ce sens dans un article de l' American Mathematical Monthly par le mathématicien de l'Université de Princeton John W. Tukey en 1958. Dans le domaine de l'informatique et de la programmation, le logiciel est l'ensemble de toutes les informations, données et programmes qui sont traités par les systèmes informatiques.

Logiciel système.

Le logiciel système est un ensemble de programmes qui permettent un contrôle efficace des composants du système informatique, tels qu'un processeur, une RAM, des canaux d'entrée-sortie, des équipements de réseau et de communication, etc. Le logiciel système organise le processus de traitement des informations dans un ordinateur et fournit un environnement de travail normal pour les programmes d'application ; il est conçu pour contrôler un ordinateur, organiser la résolution de problèmes et l'interaction de l'utilisateur avec le matériel informatique. Il est si étroitement lié au matériel qu'il est parfois considéré comme faisant partie de l'ordinateur. Plus le logiciel système est riche, plus le travail sur ordinateur devient productif.

Les logiciels système comprennent les systèmes d'exploitation, les logiciels de service (shells, utilitaires, outils antivirus) et les programmes de maintenance (programmes de test, programmes de contrôle).

Logiciel de base.

Les logiciels de base dans l'architecture informatique occupent une place particulière. D'une part, il peut être considéré comme faisant partie intégrante du matériel, d'autre part, il fait partie des modules logiciels du système d'exploitation.

Système opérateur.

Un système d'exploitation (OS) est un ensemble d'outils logiciels spéciaux conçus pour gérer le démarrage de l'ordinateur, le lancement et l'exécution d'autres programmes utilisateur, ainsi que pour planifier et gérer les ressources informatiques d'un ordinateur personnel. Il permet de contrôler le traitement des informations et l'interaction entre le matériel et l'utilisateur.

Les fonctionnalités du système d'exploitation incluent :

- Mise en place d'un dialogue avec l'utilisateur ;

- gestion des entrées, des sorties et des données ;

- planification et organisation du processus de traitement des programmes ;

- répartition des ressources (RAM et mémoire ultra-rapide, processeur, périphériques externes) ;

- lancer des programmes d'exécution ;

- Diverses opérations de maintenance auxiliaires ;

- transfert d'informations entre divers appareils internes ;

- support logiciel pour périphériques.

La principale nécessité du système d'exploitation est qu'il cache à l'utilisateur des détails complexes inutiles d'interaction avec le matériel, formant une couche entre eux.

L'une des fonctions les plus importantes du système d'exploitation est l'automatisation des processus d'entrée-sortie d'informations, la gestion de l'exécution des tâches appliquées résolues par l'utilisateur.

Sur la base des fonctions exécutées, le système d'exploitation peut être divisé en trois groupes : monotâche (mono-utilisateur), multitâche (multi-utilisateur) et réseau.

Les systèmes d'exploitation monotâche sont conçus pour le travail d'un utilisateur à un moment donné avec une tâche spécifique. Leur apparition a été stimulée par la création d'une grande classe d'ordinateurs personnels. Un exemple d'un tel système d'exploitation est le système d'exploitation MS DOS, qui a été largement utilisé jusqu'au début des années 1990.

Les systèmes d'exploitation multitâches prévoient l'utilisation collective d'un PC dans un mode de partage de temps multiprogramme, tandis que la mémoire du PC contient plusieurs programmes de tâches et que le processeur répartit les ressources informatiques entre les tâches. Les exemples incluent les systèmes d'exploitation UNIX, OS/2, Microsoft Windows 95, Microsoft Windows 98, Microsoft Windows 2000, Microsoft Windows Me, Microsoft Windows XP.

Les systèmes d'exploitation de réseau sont associés à l'émergence de réseaux locaux et mondiaux et sont conçus pour fournir un accès à toutes les ressources du réseau informatique, telles que les systèmes d'exploitation Novell Net, Microsoft Windows NT, UNIX, IBM LAN.

En fonction du nombre de tâches traitées simultanément et du nombre d'utilisateurs pouvant servir le système d'exploitation, il existe quatre principales classes de système d'exploitation :

mono-utilisateur mono-tâche : - prend en charge un clavier et peut travailler avec une seule tâche (pour le moment) ;

mono-utilisateur mono-tâche avec impression en arrière-plan, qui permettent, en plus de la tâche principale, d'en exécuter une supplémentaire, axée sur l'impression d'informations. Cela accélère le travail lors de l'émission de grandes quantités d'informations pour l'impression ;

le multitâche mono-utilisateur, qui permet à un utilisateur de traiter plusieurs tâches en parallèle ;

multi-utilisateurs multi-tâches - permet à plusieurs utilisateurs d'exécuter plusieurs tâches sur un seul ordinateur. Ces systèmes d'exploitation sont très complexes et nécessitent des ressources machines importantes.

Pour être complet, un système d'exploitation doit contenir au moins les principaux composants suivants.

système de fichiers.

Pilotes pour périphériques externes.

Processeur de langage de commande.

L'une des principales tâches du système d'exploitation doit être considérée comme la gestion du lecteur de disque et son accès. Ce n'est pas un hasard si les premiers systèmes d'exploitation pour PC contenaient l'abréviation DOS (Disk Operating System - système d'exploitation de disque) dans leur nom. Pour cela, le système de fichiers est utilisé. Tout programme d'application a accès au système de fichiers, pour lequel tous les langages de programmation ont des procédures spéciales. Pour un PC, le système de fichiers est, dans une certaine mesure, la base du logiciel système.

La prise en charge d'une large gamme de périphériques externes est l'une des fonctions les plus importantes du système d'exploitation.

Dans les systèmes d'exploitation modernes, il existe un niveau intermédiaire entre les programmes d'application et le matériel, une sorte de tampon appelé API (interface de programmation d'application). L'API permet au programmeur d'appeler certaines routines à usage général qui accèdent à des ressources matérielles spécifiques. Au fur et à mesure que du nouveau matériel devient disponible, l'API est également mise à jour, mais cela peut ne pas suffire.

Le travail correct avec le matériel est fourni par les pilotes. Les pilotes sont des programmes qui étendent les capacités du système d'exploitation pour gérer les périphériques d'entrée / sortie, la RAM, etc. À l'aide de pilotes, il est possible de connecter de nouveaux périphériques ou des équipements non standard à l'ordinateur. Chaque type de périphérique externe possède son propre pilote. Les pilotes de périphérique standard forment un ensemble de système d'entrée / sortie de base (BIOS), qui est souvent stocké dans la ROM de l'unité centrale du PC.

Chaque système d'exploitation possède un langage de commande qui vous permet d'effectuer certaines actions - accéder à un répertoire, lancer des programmes d'application, etc. L'analyse et l'exécution des commandes utilisateur sont effectuées par le processeur de commandes du système d'exploitation.

Pour communiquer avec le système d'exploitation, un shell est souvent utilisé - c'est ce que l'utilisateur voit sur l'écran du moniteur lorsqu'il travaille avec le système. Il s'agit essentiellement d'une sorte de programme d'application qui est chargé sur le système d'exploitation et implémente un langage de commande qui permet à l'utilisateur d'accéder fonctions système. Un shell est juste une sorte d'utilitaire pour entrer des informations qui fournissent un accès pratique au système d'exploitation, mais il ne fait pas partie du système d'exploitation.

Les programmes de gestion de fichiers et de planification de travaux sont des programmes (fichiers) prêts à être exécutés : utilitaires, systèmes de programmation, systèmes d'outils, progiciels intégrés, systèmes d'infographie, systèmes de gestion de bases de données (DB), progiciels et programmes applicatifs.

Programmes de communication - programmes conçus pour organiser l'échange d'informations entre ordinateurs.

Les programmes de test, de contrôle et de diagnostic sont utilisés pour vérifier le bon fonctionnement des appareils informatiques et pour détecter les dysfonctionnements pendant le fonctionnement, indiquer la cause et l'emplacement du dysfonctionnement.

Les programmes de gestion de la mémoire permettent une utilisation plus flexible du mainframe.

Les programmes d'impression envoient les informations de sortie à l'imprimante.

Programmes de services.

Un autre ensemble de programmes - bureau. Il s'agit d'un ensemble de produits logiciels qui fournissent à l'utilisateur des services supplémentaires pour travailler avec un ordinateur et étendent les capacités des systèmes d'exploitation. Il s'agit de divers programmes utilitaires utilisés lors du fonctionnement ou de la maintenance d'un ordinateur - éditeurs, débogueurs, programmes de diagnostic, archiveurs, programmes antivirus et autres programmes auxiliaires. Ces programmes facilitent l'interaction de l'utilisateur avec l'ordinateur. Ils sont complétés par des programmes qui assurent le fonctionnement des ordinateurs sur le réseau. Ils implémentent des protocoles réseaux pour l'échange d'informations entre machines, travaillent avec des bases de données distribuées, le télétraitement des informations.

Les programmes de maintenance s'entendent comme un ensemble d'outils logiciels et matériels permettant de diagnostiquer et de détecter les erreurs de fonctionnement d'un ordinateur ou d'un système informatique dans son ensemble. Ils comprennent des outils de diagnostic et de test du bon fonctionnement du PC et de ses composants individuels, ainsi que des programmes spéciaux de diagnostic et de surveillance de l'environnement informatique qui vérifient automatiquement les performances du système. Ces programmes sont utilisés pour tester les performances, le réglage et le fonctionnement technique des équipements informatiques par le personnel qui les dessert. Les résultats du travail de tels programmes sont affichés sous une forme visuelle et peuvent être utiles à un utilisateur ayant une qualification non inférieure à un opérateur informatique.

Les utilitaires sont des programmes auxiliaires, ils étendent et complètent les capacités correspondantes du système d'exploitation (OS), principalement pour la maintenance des disques et du système de fichiers de l'ordinateur.

Packers - programmes qui vous permettent d'écrire des informations sur des disquettes sous une forme plus dense, c'est-à-dire de créer des copies plus petites de fichiers, ainsi que de combiner plusieurs fichiers en un seul (archive).

Programmes antivirus - programmes conçus pour prévenir l'infection par des virus informatiques et éliminer les conséquences de l'infection. Un logiciel de protection antivirus permet le diagnostic (détection) et le traitement (neutralisation) des virus. Le terme "virus" fait référence à un programme capable de se multiplier en infiltrant d'autres programmes, tout en effectuant diverses actions indésirables.

Logiciel d'application

Le logiciel d'application vise directement à résoudre les problèmes professionnels, à réduire l'intensité du travail et à augmenter l'efficacité de l'utilisateur dans champs variés activité humaine. Ces programmes vous permettent d'automatiser presque complètement les tâches résolues par l'utilisateur. Les programmes de ce groupe sont très divers : des simples programmes de traitement de texte aux puissants systèmes de publication ; de la résolution de problèmes de calcul simples aux puissants systèmes professionnels de calculs mathématiques, en passant par les programmes de comptabilité.

Actuellement, des centaines de milliers de programmes d'application différents ont été développés et sont utilisés pour diverses applications.

Les programmes les plus utilisés sont :

- préparation de textes (documents) sur ordinateur - éditeurs de texte;

- · préparation de documents de qualité typographique - systèmes d'édition ;

- · création et retouche d'images - éditeurs graphiques ;

- · traitement des données tabulaires - feuilles de calcul ;

- · traitement de tableaux d'informations - systèmes de gestion de bases de données ;

Les éditeurs de texte et les systèmes de publication permettent de préparer des documents sur un ordinateur. Les éditeurs de texte (NotePad - développé par Microsoft) sont capables d'effectuer des fonctions d'édition de base : taper, faire des corrections, enregistrer, travailler avec des fragments. Les traitements de texte (Microsoft Word, - développé par Microsoft), ont en outre la possibilité d'une variété de conceptions, et certains vous permettent de créer des documents destinés à être visualisés non pas sur papier, mais sur un ordinateur (documents électroniques). Les systèmes de publication automatisent le processus de mise en page des publications d'impression. Les systèmes de publication se distinguent par des contrôles avancés pour l'interaction du texte avec les paramètres de page et les objets graphiques, mais ont des capacités plus faibles pour automatiser la saisie et l'édition de texte. Il est conseillé de les appliquer à des documents prétraités dans des traitements de texte et des éditeurs graphiques.

Les feuilles de calcul permettent de travailler avec de grands tableaux de nombres. Objectif principal feuilles de calcul- traitement de divers types de données présentées sous forme de tableau, par exemple, planification et finances, documents comptables, petits calculs d'ingénierie. Le principal avantage des feuilles de calcul, par rapport aux traitements de texte (où des tableaux peuvent également être maintenus, de petits calculs et des tris peuvent être effectués), est que le contenu de certaines cellules peut changer automatiquement en fonction de l'évolution du contenu des autres, dans d'autres mots, les formules peuvent être stockées dans les cellules. De plus, les éditeurs de tableurs ont la capacité de maintenir de petites bases de données et de visualiser les données sous la forme de divers tableaux, graphiques et graphiques, c'est-à-dire. outils de tableur, les outils de calcul tabulaire sont pris en charge par la possibilité de créer des rapports visuels. Ils sont largement utilisés dans la comptabilité, l'analyse des marchés financiers et commerciaux, les moyens de traitement des résultats d'expériences scientifiques et économiques, c'est-à-dire dans l'automatisation de calculs régulièrement répétés de grandes quantités de données numériques et textuelles représentant des structures tabulaires. Les éditeurs de tableurs les plus populaires sont Lotus1-2-3 Quatto Pro, Microsoft Excel, Super Calc, etc.

Les systèmes de gestion de base de données (SGBD) vous permettent de travailler avec de grandes quantités de données structurées - des bases de données (en règle générale, ce sont des structures tabulaires). Les fonctions du SGBD incluent : la description des données, l'accès aux données, la recherche, la sélection des données selon certains critères. La plupart des SGBD modernes vous permettent de créer de petits programmes de traitement de données dans des langages intégrés, ont des fonctionnalités de conception qui vous permettent de créer un rapport basé sur les données collectées et traitées. Même les utilisateurs peu qualifiés peuvent facilement travailler avec un tel SGBD, car toutes les actions qu'ils contiennent sont effectuées à l'aide de menus et d'autres outils interactifs. Cependant, il est souvent nécessaire de résoudre des problèmes dans lesquels de nombreux diverses sortes objets et, par conséquent, de nombreux tableaux d'informations reliés les uns aux autres par diverses relations. Dans de tels cas, il est nécessaire de créer des systèmes d'information spécialisés dans lesquels le traitement des données nécessaire est effectué de la manière la plus naturelle pour les utilisateurs - avec une présentation pratique des données d'entrée, des formulaires de sortie, des graphiques et des tableaux, des requêtes de recherche, etc. Pour résoudre ces problèmes, des SGBD plus complexes sont utilisés, ce qui permet d'utiliser moyens spéciaux(généralement des langages de programmation) décrivent des données et des actions avec eux. Un exemple de programme de cette classe est Microsoft Access.

Les éditeurs graphiques vous permettent de créer et d'éditer des images sur votre écran d'ordinateur. Il s'agit notamment des éditeurs graphiques raster et vectoriels, des programmes de traitement graphique tridimensionnel (éditeurs 3D). Les éditeurs bitmap utilisent des bitmaps pour représenter des images, c'est-à-dire une collection de points qui ont leur propre couleur et luminosité. Il est pratique de traiter des photos et des objets avec des transitions de couleurs douces. La base de la représentation vectorielle est la ligne (son équation). Les éditeurs vectoriels sont pratiques pour travailler avec des dessins et des images dessinées à la main. Les éditeurs graphiques tridimensionnels sont utilisés pour créer des compositions graphiques spatiales, vous permettent de tracer l'interaction d'objets tridimensionnels entre eux et d'objets tridimensionnels avec une source de lumière. En règle générale, l'utilisateur a la possibilité de dessiner des lignes, des courbes, des zones de couleur de l'écran, de créer des inscriptions dans différentes polices, etc. La plupart des éditeurs vous permettent de traiter les images obtenues à l'aide de scanners, ainsi que d'afficher les images résultantes de manière à pouvoir les inclure dans un document préparé à l'aide d'un éditeur de texte ou d'un système de publication. Certains éditeurs offrent la possibilité de capturer des images d'objets tridimensionnels, de convertir des images raster au format vectoriel, des outils de traitement des couleurs professionnels, etc.

Des outils logiciels de résolution de problèmes mathématiques appliqués (statistiques) permettent de calculs mathématiques: résolution d'équations et de systèmes d'équations, etc., certains logiciels permettent d'effectuer des calculs analytiques (symboliques) : différenciation, intégration, etc. Certains d'entre eux permettent d'afficher à l'écran des graphiques de fonctions (données sous forme tabulaire ou analytique), des lignes de niveau de surface, des nuages de points, etc. Ce type de logiciel comprend des programmes tels que MatCad, MatLab.

Les programmes séparés, étant un outil puissant pour résoudre une gamme de problèmes appliqués, ne peuvent pas pleinement satisfaire l'utilisateur. Par exemple, il peut être pratique de traiter un échantillon de données fourni par un SGBD à l'aide de feuilles de calcul et de mettre les résultats sous forme de tableaux visuels dans un rapport, qui est un document texte compilé dans un traitement de texte. Pour le travail conjoint de plusieurs programmes, l'unification des formats des fichiers traités est également requise. Ces progiciels sont appelés outils logiciels intégrés. Le produit le plus courant de cette classe est le package MS Office. Les systèmes intégrés combinent les capacités d'un système de gestion de base de données, d'un tableur, d'un éditeur de texte, d'un système graphique d'entreprise et parfois d'autres capacités.

Les traducteurs travaillent généralement en résidence, c'est-à-dire dans n'importe quel texte dans une langue étrangère, vous pouvez mettre en surbrillance le fragment à traduire, et après avoir appuyé sur une certaine combinaison de touches, une fenêtre avec la traduction ou les options de traduction possibles pour le mot est présentée.

Les jeux sont très courants, un grand nombre d'entre eux ont été créés. Parmi eux, on peut distinguer les scénarios typiques suivants : jeux proactifs (pour la maîtrise), jeux d'argent, stratégies, jeux de logique, jeux éducatifs.

Divertissement - applications qui vous permettent de visualiser des diapositives, d'écouter des fichiers audio, des fichiers vidéo.

La solution des tâches plus restreintes, ainsi que des tâches de nature professionnelle dans divers domaines, est prise en charge par des logiciels d'application spécialisés, qui comprennent : les systèmes d'information, les systèmes experts, les systèmes de conception assistée par ordinateur, etc.

Les systèmes d'information (SI) offrent de nombreuses opportunités dans :

gestion d'entreprise - un entrepôt, un flux de travail de bureau ;

comptabilité - ce sont des systèmes qui ont les fonctions de texte, d'éditeurs de tableurs et de SGBD. Conçu pour automatiser la préparation des documents comptables initiaux, des entreprises et de leur comptabilité, des rapports réguliers sur les résultats de la production, des activités économiques et financières sous une forme acceptable pour les autorités fiscales, les fonds non budgétaires et les autorités comptables statistiques ;

analyse des activités économiques et financières; ils sont utilisés dans les structures bancaires et d'échange. Ils vous permettent de contrôler et de prévoir la situation des marchés financiers, commerciaux et des matières premières, d'analyser l'actualité et de préparer des rapports.

Les systèmes experts représentent un développement ultérieur des systèmes de gestion de bases de données. Ils sont conçus pour analyser des données stockées dans des bases de connaissances. Contrairement aux SGBD, qui permettent des opérations de manipulation de données, les systèmes experts effectuent une analyse logique des données et disposent de fonctions d'auto-apprentissage.

Systèmes de conception assistée par ordinateur - permettent de dessiner et de concevoir divers mécanismes à l'aide d'un ordinateur, sont utilisés dans l'ingénierie mécanique, la construction, l'architecture. Ils vous permettent de créer une documentation de dessin adaptée à un domaine spécifique, et disposent également d'ouvrages de référence, d'outils de calcul. Des programmes largement utilisés tels qu'AutoCAD, ArchCaAD, etc.

Complexe ou réseau) consiste en la maintenance technique et système du système et son utilisation aux fins prévues - pour le traitement des données. Maintenance (exploitation technique) - assurer l'opérabilité du système en créant les conditions de fonctionnement requises (alimentation électrique, température, etc.) et en effectuant des travaux de prévention et de réparation. Le principal indicateur de la qualité de la maintenance est la disponibilité du système (composants), qui caractérise la proportion de "temps pendant lequel le système (composants) est opérationnel. L'augmentation de la disponibilité du système est obtenue en réduisant les temps d'arrêt des équipements dus sur l'efficacité de la maintenance Les facteurs suivants influencent le plus : 1) les conditions de fonctionnement du système (stabilité de l'alimentation électrique, température, propreté de l'environnement, etc.) : 2) la fiabilité et la maintenabilité du système, le degré de perfection des outils de surveillance et de diagnostic ; 3) mode de maintenance et qualification du personnel de maintenance ; 4) exhaustivité des données sur les accidents et les pannes moyens techniques. Pour améliorer l'efficacité de la maintenance, les systèmes prévoient l'accumulation de données sur les erreurs, les pannes et les pannes. Les données sont collectées en enregistrant l'état du système au moment de l'erreur détectée par des contrôles intégrés ou des programmes. L'enregistrement des données est effectué par le système d'exploitation dans un journal système spécial - une zone d'un lecteur de disque magnétique. Les données du journal système sont imprimées périodiquement ou si nécessaire et utilisées par le personnel de maintenance pour identifier les sources d'erreurs, de pannes et de pannes afin d'effectuer des travaux de prévention et de réparation.

Entretien du système

Maintenance du système (maintenance du système) - assurer l'efficacité de l'utilisation du système, visant à réduire le coût du traitement des données, à améliorer les performances du système, la qualité du service aux utilisateurs, etc. Les principales tâches de la maintenance du système: 1) sélection et adaptation de l'exploitation systèmes, y compris les logiciels à l'échelle du système ; 2) réglage du système d'exploitation pour la charge de travail - l'organisation et la sélection des paramètres de fonctionnement du système qui fournissent la qualité de service utilisateur requise et des performances maximales; 3) améliorer la configuration du système - la composition de l'appareil et les connexions entre eux. Toutes les tâches de maintenance du système sont réduites à la coordination mutuelle de la configuration, du mode de fonctionnement du système et de la charge de travail pour assurer la qualité requise du service utilisateur - organiser les modes de traitement des données nécessaires, augmenter la productivité, réduire le temps de réponse et le coût du traitement des données. Le choix du système d'exploitation se fait en fonction de la configuration du système informatique (performances du processeur, capacité mémoire vive, la composition de la mémoire externe et des moyens d'entrée-sortie), le besoin de modes de traitement des données (concentré, télécommunication, réseau, batch, interactif, etc.) et les principales propriétés de la charge de travail (composition et caractéristiques des tâches résolues par le système). Le système d'exploitation s'adapte à la configuration du système informatique et aux besoins des utilisateurs en générant une variante qui doit contenir les outils de gestion de périphérique et de mémoire nécessaires, les méthodes d'accès aux données et fournir les modes de traitement de données requis. Dans ce cas, la RAM et la mémoire externe sont divisées en zones fournies au système et au logiciel d'application. Le logiciel système comprend les outils nécessaires à l'automatisation de la programmation, à l'élaboration des informations symboliques et graphiques, à la gestion des bases de données, au télétraitement, etc. La version résultante du système d'exploitation détermine avec une précision les modes de fonctionnement possibles du système informatique et du traitement des données. des valeurs de paramètres qui définissent le niveau de multiprogrammation, la valeur du quantum de temps processeur, le nombre de processus d'E / S système et d'autres indicateurs qui sont définis et modifiés pendant le fonctionnement du système informatique en ajustant le système d'exploitation à la charge de travail actuelle.

Configuration du système d'exploitation

Lors de la génération d'un système d'exploitation, la charge de travail ne peut être prévue qu'approximativement. De plus, il évolue avec le temps. Par conséquent, l'ajustement du système d'exploitation à une charge de travail réelle est effectué sur un système informatique en état de marche et est répété plusieurs fois. Le but du réglage est d'améliorer les performances du système et de fournir la vitesse de traitement requise - le temps de réponse requis. L'optimisation consiste à paramétrer le système d'exploitation : niveau de multiprogrammation, quantum de temps processeur, taille des buffers, algorithmes d'ordonnancement des jobs et des tâches, algorithmes de gestion de la mémoire et des périphériques… contenant des moniteurs et des moyens de traitement des données de mesure. Le fonctionnement du système informatique est évalué par la combinaison des caractéristiques suivantes : 1) l'intensité des ressources du travail effectué, la charge de travail et la charge du système ; 2) chargement des ressources système et chargement structurel ; 3) à l'échelle du système - performances, temps de réponse et profils de processus. En analysant les caractéristiques enregistrées, les ressources système surchargées et sous-utilisées et les goulots d'étranglement qui affectent négativement les performances et le temps de réponse sont identifiés. À l'aide des paramètres du système d'exploitation, vous pouvez modifier le niveau et la structure du chargement des ressources, les profils de processus et, par conséquent, les performances et le temps de réponse. L'effet obtenu en modifiant les paramètres de réglage est prédit soit de manière heuristique, sur la base d'idées a priori sur le degré d'influence des paramètres sur les caractéristiques du système, soit à l'aide de modèles de performances. La façon dont les informations sont placées dans la mémoire système a un impact significatif sur les performances et le temps de réponse. Ainsi, l'intensité de l'accès à la mémoire externe dépend fortement des modules du système d'exploitation qui sont déclarés résidents et placés dans la RAM. Le temps d'accès aux lecteurs de disques magnétiques dépend de manière significative de l'ordre dans lequel les ensembles de données sont placés sur les lecteurs et dans chaque lecteur. À l'aide de moniteurs, l'intensité des appels vers chacun des lecteurs (volume de données) et ensemble de données est déterminée, ainsi que la répartition de l'intensité des appels par les cylindres des lecteurs. En raison de la redistribution des données sur les volumes, un chargement uniforme des périphériques de stockage externes est assuré et, par conséquent, le temps d'accès à la mémoire externe est réduit. 3a, en déplaçant des ensembles de données au sein de chaque volume, le temps d'accès aux disques est réduit. Un travail systématique de mesure et d'analyse du fonctionnement du système informatique et de réglage du système d'exploitation permet d'optimiser les valeurs des paramètres de réglage. Dans ce cas, un réglage supplémentaire ne peut pas apporter d'améliorations significatives et, pour améliorer les performances, il est nécessaire d'améliorer la configuration du système : augmentez le nombre d'appareils ou utilisez des appareils avec des caractéristiques plus élevées.

Paramétrage du système informatique

L'amélioration de la configuration du système informatique s'effectue de la même manière que la mise en place du système d'exploitation. À l'aide de mesures, les données nécessaires sur le fonctionnement du système informatique sont obtenues, en particulier des données sur le chargement des appareils. Si la charge de périphériques individuels ou de groupes de périphériques relatifs est proche de la limite et que le paramètre du système d'exploitation n'est pas en mesure de modifier la charge, vous devez augmenter le nombre de périphériques appropriés, tels que les lecteurs de disque magnétique, les canaux de communication ou utiliser appareils avec de meilleures caractéristiques. Les modèles de performance sont utilisés pour évaluer l'impact des améliorations de la configuration du système qui prédisent les performances du système et identifient Meilleure option développement de configurations. La modification de la configuration implique la nécessité de travailler sur l'ajustement du système d'exploitation à la nouvelle configuration et à la nouvelle charge de travail. Les possibilités de développement évolutif de la configuration et d'amélioration du mode de traitement pour répondre aux exigences changeantes peuvent être épuisées. Ensuite, des changements qualitatifs sont nécessaires - un remplacement complet d'un ordinateur par un ordinateur plus productif ou préférable en termes d'autres caractéristiques. Ce problème dans la pratique de l'exploitation systématique est appelé le problème du choix. Dans une formulation rigoureuse, le problème de choix est un problème complexe d'optimisation multi-paramètres et multi-objectifs, dont les méthodes de résolution sont loin d'être complètes. En pratique, le problème est résolu en termes de choix parmi un certain nombre de systèmes de libération industriellement maîtrisés ou prévus. Le choix est basé sur les estimations de ressources et l'expérience dans l'utilisation des fonds disponibles. Pour la sélection, les données suivantes doivent être obtenues : 1) sur l'utilisation des ressources disponibles par les tâches de différentes classes ; 2) sur l'utilisation des ressources pour fournir différents modes de traitement (batch, en ligne).

Prévision

La prévision des évolutions du volume et de la composition de la charge, des modes de traitement et des besoins de maintenance doit s'appuyer sur les prérequis organisationnels et technico-économiques pertinents. La complexité de la prévision réside dans le fait que pour obtenir une prévision fiable, il est nécessaire de disposer de données sur l'intensité en ressources des différentes classes de tâches et leur impact sur les indicateurs d'utilisation de l'ordinateur. Pour obtenir de telles données, il est nécessaire d'analyser l'ensemble du processus d'utilisation des ordinateurs dans un domaine d'application particulier. La prévision des besoins en ressources informatiques est associée à des données de planification et économiques, par exemple à une modification prévue du volume de production ou du volume de conception et d'autres travaux. Les résultats de prédiction doivent déterminer le taux de service requis pour les principaux types de ressources (processeur et périphérique d'E/S) pour chaque classe de tâche et mode de traitement. La deuxième étape de la sélection consiste à comparer les besoins en ressources prévus avec les caractéristiques des configurations potentielles. Initialement, les performances du processeur sont sélectionnées, ce qui devrait être suffisant pour traiter le flux de tâches. Le score de performance est obtenu en additionnant le taux de service sur différentes classes de tâches pour le mode batch et en ligne et le système d'exploitation. Sur la base du score obtenu, les performances nominales du processeur sont sélectionnées. Le choix de la configuration du système d'entrées-sorties consiste à déterminer la composition des dispositifs périphériques, y compris les équipements de voie, suffisante pour la charge prévue. Il faut que débit Les E/S, principalement le stockage sur disque, étaient conformes au taux d'E/S prévu, compte tenu des limites de temps de réponse en ligne.

Liens

- Aven OI, Gurin NN, Kogan Ya.A. Évaluation de la qualité et optimisation des systèmes informatiques. Moscou : Nauka, 1982.

- Larionov AM Systèmes, systèmes et réseaux informatiques. Leningrad : Energoatomizdat. Succursale de Leningrad. 1987.

- Ferrari D. Évaluation des performances des systèmes informatiques : Per. de l'anglais. M. : Mir, 1981.

Fondation Wikimédia. 2010 .

Envoyer votre bon travail dans la base de connaissances est simple. Utilisez le formulaire ci-dessous

Les étudiants, les étudiants diplômés, les jeunes scientifiques qui utilisent la base de connaissances dans leurs études et leur travail vous en seront très reconnaissants.

Posté sur http://www.allbest.ru/

interruption du jeu de puces de l'ordinateur de maintenance

Introduction

1. Partie théorique

1.1 Données initiales

2. Partie pratique

Conclusion

Liste des sources utilisées

Introduction

Pour que votre ordinateur fonctionne sans panne, il est nécessaire d'effectuer une maintenance périodique. L'entretien peut comprendre :

Opérations mécaniques pour nettoyer les composants informatiques de la saleté et de la poussière

Opérations liées à la protection du système d'exploitation

Opérations de nettoyage périodique des programmes inutilisés

Correction des erreurs dans le registre

Organisation des informations sur les disques durs

Tout cela aidera l'ordinateur à fonctionner à pleine capacité et vous ravira avec les résultats de votre travail.

Le nettoyage mécanique pendant la maintenance doit être effectué pour les ordinateurs personnels au moins deux fois par an, pour les ordinateurs utilisés au bureau, au moins quatre fois. Pour ce faire, l'ordinateur est démonté et ses composants sont soufflés à l'air comprimé. Si nécessaire, une brosse douce est utilisée avec de l'air. Cela évalue l'état des ventilateurs de l'alimentation, du processeur, de la carte vidéo et des ventilateurs système. Si pendant le fonctionnement, ils émettent des sons étrangers, ils sont remplacés par de nouveaux.

La maintenance du système d'exploitation (nettoyage) est nécessaire pour accélérer le démarrage de l'ordinateur, maintenir ses performances et éliminer l'apparition d'erreurs et de pannes pendant le fonctionnement.

Très souvent, une situation survient après un certain temps après l'achat d'un nouvel ordinateur ou la réinstallation du système d'exploitation, l'ordinateur démarre plus longtemps et les programmes s'exécutent plus lentement. Cela est dû à l'activité de l'utilisateur, qui oublie de désinstaller des programmes qu'il n'utilise pas. Cependant, il existe des programmes qui, même lorsqu'ils sont désinstallés, "oublient" de supprimer certains fichiers, dossiers et clés de registre créés par eux. Dans ce cas, vous devez supprimer ces traces à l'aide d'utilitaires spéciaux. L'organisation des informations sur les disques durs, appelée défragmentation, est utilisée pour accélérer la lecture des fichiers d'un disque dur, ce qui affecte directement la vitesse et le confort de travail avec un ordinateur.

Toutes ces opérations (maintenance) doivent être effectuées en fonction de l'intensité du travail sur l'ordinateur à des intervalles d'une fois par mois à une fois tous les six mois.

L'objectif principal de ce travail est de consolider les connaissances théoriques dans la discipline à l'étude, d'acquérir des compétences pratiques dans la maintenance et le diagnostic des équipements BT, ce qui aidera à mieux naviguer à l'avenir en matière professionnelle.

1. Partie théorique

La maintenance est un ensemble d'activités visant à créer conditions optimales pour le fonctionnement de l'équipement afin de prolonger la disponibilité de l'ordinateur.

Types d'état technique de l'objet (SVT)

Ces propriétés de fiabilité les plus importantes caractérisent certaines conditions techniques de l'objet.

Selon GOST 27.002-89, il existe cinq principaux types d'état technique des objets:

Bon état - l'état de l'objet, dans lequel il répond à toutes les exigences de la documentation réglementaire et technique et (ou) de conception (projet).

État défectueux - l'état d'un objet dans lequel il n'est pas conforme à au moins une des exigences de la documentation réglementaire et technique et (ou) de conception (projet).

État opérationnel - l'état de l'objet, dans lequel les valeurs de tous les paramètres caractérisant la capacité à exécuter les fonctions spécifiées sont conformes aux exigences de la documentation réglementaire et technique et (ou) de conception (projet).

État inutilisable - l'état de l'objet, dans lequel la valeur d'au moins un paramètre caractérisant la capacité à exécuter les fonctions spécifiées ne répond pas aux exigences de la documentation réglementaire et technique et (ou) de conception (projet).

L'état limite est l'état d'un objet dans lequel son fonctionnement ultérieur est inacceptable ou inopportun, ou la restauration de son état de fonctionnement est impossible ou inopportune.

Le passage d'un objet (produit) d'un état technique supérieur à un état technique inférieur se produit généralement à la suite d'événements : dommages ou pannes.

L'échec est un événement consistant en une violation de l'état opérationnel d'un objet.

L'endommagement est un événement consistant à violer l'état sain d'un objet tout en maintenant un état sain.

GOST 15467-79 introduit un autre concept qui reflète l'état d'un objet - un défaut.

Un défaut est chaque non-conformité individuelle d'un objet aux normes ou exigences établies. Un défaut reflète un état autre qu'une panne.

Il existe deux types d'actions préventives :

Actif

Passif

La maintenance préventive active effectue des opérations dont le but principal est d'augmenter la disponibilité du PC. Ils se résument principalement au nettoyage périodique de l'ensemble du système et de ses composants individuels.

La prévention passive fait généralement référence aux mesures visant à protéger le PC des effets indésirables externes. Nous parlons d'installer des dispositifs de protection dans le réseau d'alimentation, de maintenir la propreté et une température acceptable dans la pièce où le PC est installé, de réduire les niveaux de vibration, etc.

Méthodes de maintenance préventive active :

Sauvegarde du système. Cette opération permet de restaurer les performances du système en cas de panne matérielle fatale. Pour la sauvegarde, vous devez acheter un périphérique de stockage de grande capacité.

Nettoyage. L'un des éléments les plus importants de l'entretien préventif est un nettoyage régulier et approfondi. La poussière qui se dépose à l'intérieur d'un PC peut causer de nombreux problèmes. Premièrement, c'est un isolant thermique, qui nuit au refroidissement du système. Deuxièmement, la poussière contient nécessairement des particules conductrices, ce qui peut entraîner des fuites, voire des courts-circuits entre circuits électriques. Et enfin, certaines substances contenues dans la poussière peuvent accélérer le processus d'oxydation des contacts, ce qui finira par entraîner des ruptures de connexions électriques.

Installer des micropuces à leur place. Lors de l'entretien, il est très important d'éliminer les effets de déplacement thermique des microcircuits. Étant donné que le PC chauffe et refroidit lorsqu'il est allumé et éteint, les microcircuits installés dans les prises "s'en échappent" progressivement. Par conséquent, vous devez trouver tous les composants installés dans les sockets et les mettre en place.

Nettoyage des contacts du connecteur. Il est nécessaire d'essuyer les contacts des connecteurs pour que les connexions entre les nœuds et les composants du système soient fiables. Vous devez faire attention aux connecteurs d'extension, à l'alimentation, aux connexions du clavier et des haut-parleurs situés sur la carte mère. Quant aux cartes adaptateurs, elles doivent essuyer les connecteurs imprimés insérés dans les fentes de la carte mère et tous les autres connecteurs.

Maintenance préventive des disques durs. Pour assurer la sécurité des données et augmenter l'efficacité du disque dur, il est nécessaire d'effectuer de temps en temps certaines procédures de maintenance. Il existe également plusieurs programmes simples avec lesquels vous pouvez vous assurer dans une certaine mesure contre la perte de données.

Défragmentation des données. Au fur et à mesure que vous écrivez des fichiers sur le disque dur et que vous les supprimez, beaucoup d'entre eux se fragmentent, c'est-à-dire. sont divisés en plusieurs morceaux éparpillés sur tout le disque. En effectuant périodiquement une défragmentation de fichiers, vous résolvez deux problèmes à la fois. Premièrement, si les fichiers occupent des zones contiguës sur le disque, le mouvement des têtes lors de leur lecture et de leur écriture devient minime, ce qui réduit l'usure du lecteur et du disque lui-même. De plus, la vitesse de lecture des fichiers à partir du disque est considérablement augmentée. Deuxièmement, les données sont plus faciles à récupérer si les fichiers sont écrits dans leur ensemble.

Outils de soutien préventif :

1 jeu d'outils de démontage et de montage.

2 Appareils de diagnostic et logiciel de test PC.

3 Instruments de mesure de tension, résistance et sondes.

4 Produits chimiques pour essuyer les contacts, pistolet avec

bouteille de liquide de refroidissement et d'air comprimé.

5 Outils à main spécialisés, un appareil pour

remplacements de puces.

6 Connecteurs de test pour tester les ports série et parallèles.

7 testeurs de mémoire.

8 Matériel d'essai.

1.1 Données initiales

Nombre de PC - 4

Tableau 1 Capacité du disque dur.

|

Capacité du disque dur Go |

||

Type de jeu de puces AMD-750

Nombre et type d'imprimantes :

1. Samsung SCX 4200,

Consommation de papier 45 mille l/an

Taux de défaillance des composants :

1. Clavier 8.8E-06 ;

2. Souris 6.1E-06 ;

État actuel du PC : 70xx

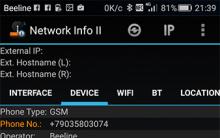

Tâche supplémentaire : vérifiez les paramètres d'interruption.

2. Partie pratique

2.1 Analyse de l'état du PC et mesures pour restaurer l'état de fonctionnement du PC

Par commande du chipset AMD-750. AMD-750 - chipset pour les processeurs AMD Athlon et Duron. Il s'agit d'un ensemble de logique assez ancien et déjà abandonné. En termes de caractéristiques, AMD-750 est clairement inférieur à ses concurrents: VIA Apollo KX - pour la plate-forme Slot A et VIA Apollo KT133 et autres - pour la plate-forme Socket A. Par conséquent, il n'est pas recommandé d'acheter une carte mère basée sur ce jeu de puces. AMD-750 est le premier chipset destiné aux processeurs grand public qui sont électriquement et logiquement incompatibles avec les processeurs Intel, mais compatibles avec eux dans le logiciel. Cette dernière circonstance est significative, car elle permet d'assurer le fonctionnement sans problème d'un même système et d'un même logiciel d'application développé pour l'architecture traditionnelle et le système de commande devenus classiques, et pour lesquels, bien sûr, en tenant compte de toutes les dernières réalisations , processeurs et ensembles spécialisés sont conçus et produits.

Le contrôleur de bus processeur (FSB) intégré au chipset AMD-750 assure le transfert de données à une fréquence de 200 MHz à une fréquence d'horloge du bus processeur de 100 MHz. Ce bus est composé de trois canaux indépendants à haut débit : 13 bits - canal de demande du processeur, 13 bits - canal de sonde système, 72 bits - canal de transfert de données (8 bits ECC - code correcteur d'erreurs). Le taux de transfert de données maximal atteint 1,6 Go/s (200 MHz x 8 octets - 1,6 Go/s).

Avantages du chipset: prix bas de la carte basée sur celui-ci, implémentation plutôt de haute qualité de l'UDMA-66 et du contrôleur de mémoire, stabilité.

Inconvénients du chipset : manque de prise en charge de la SDRAM PC133, de l'AGP 4x, de l'UDMA-100, de l'audio intégré et bien plus encore.

Conclusion : un chipset pour les machines à super budget qui n'ont pas besoin de gadgets supplémentaires (ou pas superflus...)

Figure 1 - Schéma du chipset AMD-750 (simplifié).

Tableau 2 Résumé spécifications techniques Jeu de puces AMD-750.

|

Modifications du jeu de puces |

||

|

Processeurs/plate-forme pris en charge |

AMD Athlon / Duron Slot A, Socket A |

|

|

le pont Nord |

||

|

pont sud |

||

|

Fréquence FSB |

||

|

Fréquence mémoire |

||

|

Mémoire prise en charge (maximum) |

||

|

Mode ATA |

||

|

Fente graphique |

||

|

Autres caractéristiques |

Prise en charge ISA, USB |

Codes d'erreur uniques du chipset Phoenix Bios.

Les fabricants de BIOS offrent à l'utilisateur une gamme assez large d'options pour modifier les modes de fonctionnement de presque tous les composants de l'ordinateur. Ceci, tout d'abord, suppose que le propriétaire du PC possède une certaine qualification et apporte consciemment des modifications aux paramètres du BIOS.

Les utilisateurs ne voient souvent pas la différence entre les parties logicielles et matérielles d'un ordinateur. Cela peut s'expliquer par le degré élevé d'intégration des composants du système. Une représentation précise de la différence entre les composants informatiques fournit une clé pour comprendre le rôle du BIOS. Le terme BIOS est utilisé pour décrire le système d'entrée/sortie de base. Essentiellement, le BIOS est une "couche intermédiaire" entre les parties logicielles et matérielles du système.

Le BIOS n'est pas un logiciel standard car il réside dans des puces installées sur la carte système ou les cartes adaptateurs. Le BIOS d'un PC se trouve généralement dans les composants système suivants :

carte système ROM ;

Carte adaptateur ROM (par exemple, adaptateur vidéo);

· Données sur disque chargées en RAM (pilotes de périphériques).

Le BIOS du système contient les pilotes des principaux composants (clavier, lecteur de disquette, disque dur, ports série et parallèle, etc.) nécessaires au démarrage initial de l'ordinateur.

Phoenix fournit une assistance technique et de la documentation sur : http://www.phoenix.com ;

Dépannage

Il convient de garder à l'esprit que souvent un dysfonctionnement est associé à l'incompatibilité banale de divers composants matériels de l'ordinateur et est corrigé en le remplaçant par des composants d'un type différent (fabricant).

Une panne informatique peut survenir pour deux raisons :

1. En raison de l'installation de modes de fonctionnement incorrects des composants de l'ordinateur.

2. En raison de la défaillance d'un ou plusieurs composants de l'ordinateur.

Pour dépanner, vous devez vérifier tous les composants avec des outils logiciels spéciaux. Il existe également un programme POST intégré au bios.

Au démarrage de l'ordinateur, un test séparé est effectué pour chaque matériel individuel (processeur, mémoire, carte vidéo, clavier, ports d'entrée / sortie, etc.). Chaque test a son propre numéro unique, appelé code POST. Le code POST est écrit sur le port de test de fabrication (adresse 0080H) avant chaque test POST individuel.

Une fois le code POST du test écrit sur le port de test de fabrication, la procédure de test de l'équipement correspondant commence. Si la procédure de test échoue, le code POST de la dernière procédure (qui a causé l'erreur) reste dans le port de test de fabrication. Si vous connaissez le code POST de la dernière procédure, vous pouvez déterminer le périphérique à l'origine de l'erreur.

La sortie du code POST vers le port de diagnostic s'accompagne de la sortie d'un signal sonore vers le haut-parleur du système. Le schéma de génération d'un signal audio est le suivant :

Le code à huit bits est converti en quatre groupes de deux bits

* La valeur de chaque groupe augmente de un

* Selon la valeur reçue, un bip court est généré

Par exemple : code 16h = 00 01 01 10 = 1-2-2-3

Le tableau 3 répertorie les principaux codes POST du BIOS Phoenix.

Tableau 3 Codes POST.

|

La description |

La description |

|||

|

Vérification du mode de fonctionnement actuel du processeur. |

Les vecteurs d'interruption matérielle sont définis. |

|||

|

Désactivez les interruptions NMI. |

Démarrage du système de surveillance des tensions et des températures et du fonctionnement des ventilateurs. |

|||

|

Déterminez le type de processeur installé. |

Le coprocesseur est en cours d'initialisation. |

|||

|

L'initialisation initiale des contrôleurs d'interruption et DMA est en cours. |

Le contrôleur d'E/S et les ressources d'interruption sont désactivés. |

|||

|

Initialisation précoce des registres du chipset. |

Les ports série sont détectés et définis. |

|||

|

Définissez l'indicateur du logiciel d'exécution POST pour indiquer qu'un POST est actuellement en cours. |

Les contrôleurs IDE externes sont en cours de configuration. |

|||

|

Les ressources logicielles de la CPU sont en cours d'initialisation. |

Les ports parallèles sont détectés et installés. |

|||

|

Initialisation des appareils ISA Plug snd Play. |

||||

|

Initialisation du cache. Les registres de mémoire cache des premier et deuxième niveaux sont définis. |

Le contrôleur d'E/S et les ressources d'interruption sont activés. Ces ressources sont configurées en fonction des paramètres de configuration. |

|||

|

Initialisation des ressources d'E/S (Super I/O). |

Les périphériques de la carte mère sont en cours de configuration. |

|||

|

Initialisation du contrôleur IDE. |

Les valeurs du bloc de variables BIOS dans la zone de données sont définies. |

|||

|

Une interruption non masquable (NMI) est activée. |

||||

|

Définition de valeurs de registre alternatives. |

Initialisation de la zone de données étendue du BIOS en cours/ |

|||

|

Réglage de la valeur du registre MSW (Machine Status Word). |

Test et initialisation d'une souris PS/2. |

|||

|

Initialisation des périphériques PCI prenant en charge le mode Bus Mastering. |

Le contrôleur du lecteur de disquette est en cours d'initialisation. |

|||

|

Initialisation du contrôleur de clavier. |

Déterminer le nombre d'appareils ATA connectés. |

|||

|

La somme de contrôle du BIOS ROM est vérifiée. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Les contrôleurs de disque dur sont en cours d'initialisation. |

|||

|

Détermination de la quantité de mémoire cache. |

Configuration des contrôleurs de disque dur. |

|||

|

Le processus d'initialisation du temporisateur système (8254) est en cours. |

||||

|

Initialisation du contrôleur DMA. |

||||

|

Le contrôleur d'interruption programmable est réinitialisé. |

Configuration du lecteur de CDROM. |

|||

|

La formation de requêtes de régénération de RAM dynamique est vérifiée. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Construire une table de configuration pour les systèmes multiprocesseurs. |

|||

|

Le contrôleur de clavier exécute un processus d'auto-test. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Recherche et initialisation du BIOS de périphériques supplémentaires. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

|||

|

Résolution de ligne A20. |

Les disques durs sont vérifiés par la procédure SMART. |

|||

|

La procédure de détermination de la quantité de RAM installée est effectuée. |

Le contenu de la ROM est écrit dans la RAM. |

|||

|

Initialisation du gestionnaire de mémoire POST |

Le système de gestion de l'alimentation est en cours de configuration. |

|||

|

Remise à zéro de 512 Ko de mémoire principale. |

Le système de protection contre les accès non autorisés est en cours de lancement. |

|||

|

Lors du test des lignes d'adresse mémoire, une panne a été détectée sur la ligne d'adresse xxxx. |

Les interruptions matérielles sont activées. |

|||

|

Lors du test des lignes de données, une panne a été détectée sur la ligne d'adresse xxxx. |

Déterminer le nombre de périphériques ATA et SCSI connectés. |

|||

|

La mémoire cache est activée. |

Réglez l'heure du système en fonction de l'horloge en temps réel (RTC). |

|||

|

Le test de RAM est en cours. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Vérification de l'état du verrouillage des touches. Si cette touche est active, la réception des codes SCAN depuis le clavier est interdite et un message correspondant s'affiche sur l'écran du moniteur. |

|||

|

Détermination de la fréquence d'horloge de la CPU, la fréquence du bus système. |

Programmation du contrôleur de clavier pour la fréquence de répétition automatique et le temps d'attente avant d'entrer en mode de répétition automatique conformément aux paramètres de configuration du BIOS. |

|||

|

Initialisation de Phoenix Dispatch Manager. |

Le message "Appuyez sur F2 pour accéder à la configuration" est supprimé de l'écran |

|||

|

Réinitialisation des registres. |

La touche F2 est enfoncée. |

|||

|

Le chipset est réinitialisé. |

Si la touche F2 a été détectée à l'étape précédente, le programme de configuration du BIOS démarre. |

|||

|

Le code BIOS du système est décompressé et écrasé dans la Shadow RAM (mémoire ombrée). |

Efface l'indicateur de redémarrage du système, qui est effectué en appuyant sur la combinaison de touches CTRL+ALT+DEL. |

|||

|

Le contrôleur de cache est réinitialisé. |

Affichez le message "Appuyez sur F1 pour reprendre, F2 pour configurer" si des erreurs sont détectées. |

|||

|

La taille du cache est redéterminée. |

Achèvement de la procédure POST. Le système se prépare à démarrer le système d'exploitation. |

|||

|

Configuration avancée des registres du chipset. |

Émission d'un signal sonore avant le chargement de l'OS. |

|||

|

Les registres du chipset sont configurés en fonction des paramètres de configuration CMOS. |

Achèvement de la procédure Quiet Boot - mode de démarrage accéléré du système (si l'option Quick Boot est définie sur Enabled). |

|||

|

Détermination de la fréquence d'horloge du CPU. |

Demande de mot de passe (si fourni dans les paramètres de configuration du BIOS). |

|||

|

Initialisation des vecteurs d'interruption dans la table des vecteurs. |

Recherche les périphériques de démarrage. |

|||

|

Les sommes de contrôle des blocs BIOS individuels sont calculées. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Initialisation des paramètres DMI. |

|||

|

Le circuit de contrôle de parité RAM est remis à zéro. |

||||

|

Initialisation du bus PCI et paramétrage du contrôleur PCI. |

Formation du menu de sélection du périphérique de démarrage. |

|||

|

Initialisez les adaptateurs vidéo détectés. |

Nettoyage d'écran. |

|||

|

Démarrage de la procédure Quiet Boot - mode de démarrage accéléré du système (si l'option Quick Boot est définie sur Enabled). |

Activation de la protection contre les virus de démarrage. |

|||

|

Le contenu de la ROM BIOS VGA (BIOS de l'adaptateur vidéo) est écrasé dans la mémoire temporaire. |

Exécutez l'interruption du BIOS INT 19h. Le processus de démarrage est contrôlé par le chargeur de démarrage du secteur initial. |

|||

|

Afficher à l'écran des informations sur la version du BIOS. |

La sortie n'est pas un écran de message d'erreur. |

|||

|

Le type et la fréquence d'horloge du processeur sont affichés sur l'écran du moniteur. |

Initialisation de la routine de gestion des erreurs système. |

|||

|

Initialisation du contrôleur et des périphériques de bus EISA. |

Initialisation étendue du bloc CMOS. |

|||

|

Le clavier est en cours de test. |

La station d'accueil (ordinateur portable) est en cours d'initialisation. |

|||

|

Le mode sonore de frappe est activé. |

Gestion des interruptions provenant de périphériques inconnus. |

|||

|

Initialisation du bus USB. |

Initialisation et configuration des registres du chipset. |

|||

|

Les demandes d'interruption sans surveillance sont recherchées. Si une erreur se produit, un bip sera émis par le haut-parleur du système. |

Initialisation et configuration des ponts du chipset (nord et sud). |

|||

|

Initialisation de la procédure du service d'affichage POST. |

Initialisation du processeur. |

|||

|

Affichage du message "Appuyez sur F2 pour entrer dans SETUP" |

Initialisation de la minuterie système. |

|||

|

Interdire l'utilisation de la mémoire cache. |

Super initialisation de la puce d'E/S (ressources d'E/S). |

|||

|

Vérification de la mémoire dans la plage de 512 et 640 Ko. |

L'état du cavalier de récupération est vérifié, ce qui vous permet d'effectuer une récupération forcée du BIOS. |

|||

|

Test de la mémoire étendue (mémoire étendue). |

Vérification de la somme de contrôle du BIOS. |

|||

|

Vérification des lignes d'adresse de la mémoire étendue. |

S'il s'avère que la somme de contrôle du BIOS n'est pas calculée correctement, le contrôle est transféré au BIOS. |

|||

|

Transférez le contrôle à un module généré par le fabricant de la carte. |

Lancement du support du système multiprocesseur. |

|||

|

Paramétrage des registres de cache. |

Initialisation d'équipements spéciaux (non standard). |

|||

|

Initialisation du contrôleur APIC. |

Programmation des contrôleurs d'interruption, contrôleurs DMA. |

|||

|

Autoriser l'utilisation du cache. |

Le contenu du Boot Block est en cours de copie dans la Shadow RAM. |

|||

|

Préparation de la zone mémoire SMMRAM - System Management Mode RAM, dans laquelle est stockée la procédure de traitement SMI (System Management Interrupt). |

La RAM est en cours de test. |

|||

|

Un message concernant la taille du cache L2 s'affiche à l'écran. |

Les vecteurs d'interruption sont en cours d'initialisation. |

|||

|

L'horloge temps réel est en cours d'initialisation. |

||||

|

Un message concernant l'utilisation de Shadow RAM s'affiche à l'écran. |

Recherche et vérification de l'adaptateur vidéo, ainsi que son initialisation. |

|||

|

Un message concernant les blocs de mémoire supérieure (UMB) s'affiche à l'écran. |

Initialisation du mode de gestion du système. |

|||

|

Les messages d'erreur s'affichent à l'écran. |

Emission d'un seul signal sonore avant le chargement de l'OS. |

|||

|

La configuration du système est en cours de vérification. En plus de faire correspondre la configuration actuelle du système et les informations dans CMOS. Message possible "Appuyez sur F1 pour reprendre, F2 pour configurer". |

||||

|

Vérification des informations sur les erreurs de clavier, puis affichage des messages correspondants à l'écran. |

Si tout de même le problème est dans le Bios, alors les solutions sont les suivantes :

1. Réinitialisation du BIOS

Réinitialiser le BIOS, c'est ramener les valeurs des paramètres à l'état sélectionné par le fabricant de la carte mère comme étant le plus sûr.

La nécessité de cela se pose dans plusieurs cas:

1. L'ordinateur ne répond pas lorsque vous appuyez sur le bouton d'alimentation avec une alimentation ATX ou ne montre aucun signe de vie avec AT (recommandé si cela s'est produit après avoir tenté d'overclocker le processeur ou le bus système à l'aide des paramètres du BIOS).

2. L'ordinateur s'allume, mais émet des sons étranges et ne veut pas charger le système d'exploitation (recommandé si cela s'est produit lors de la modification de paramètres tels que le temps et la profondeur de régénération de la RAM, etc.).

3. L'ordinateur fonctionne, mais n'est pas stable. Il se fige au bout d'un moment, ou ses performances sont trop faibles (recommandé après avoir expérimenté divers paramètres si vous ne trouvez pas la cause du dysfonctionnement).

5. Vous essayez de configurer l'ordinateur de quelqu'un d'autre et le programme CMOS Setup Utility a un mot de passe inconnu.

6. Vous avez oublié le mot de passe pour démarrer l'ordinateur et vous devez y travailler.

Il existe deux manières de réinitialiser le BIOS :

1. Éteignez votre ordinateur. Trouvez le cavalier sur la carte mère responsable de Clear CMOS, en règle générale, il est situé près de la batterie. Mettez-le de sa position d'origine (1-2) à la position (2-3). Attendez 10-15 secondes, remettez le cavalier en position (1-2). De plus, il est préférable de débrancher le câble d'alimentation de l'alimentation électrique.

2. Éteignez l'ordinateur. Trouvez une batterie plate ronde sur la carte mère. Tirez-le doucement hors du nid en pliant le loquet et placez-le séparément. Attendez 1 minute. Réinsérez la batterie.

2. Mise à jour du BIOS

La mise à jour du BIOS ROM peut améliorer les performances du système. Cependant, parfois, la procédure de mise à jour peut être compliquée, dans tous les cas, c'est beaucoup plus difficile que de connecter des puces ROM. Le programme ROM BIOS améliore "l'intelligence" des composants informatiques.

La mise à jour du BIOS peut souvent améliorer les performances de votre ordinateur et améliorer ses capacités. C'est grâce au BIOS que différents systèmes d'exploitation peuvent fonctionner sur n'importe quel ordinateur compatible PC, malgré la différence de matériel. Puisque le BIOS gère le matériel, il doit prendre en compte leurs fonctionnalités.

Une mise à jour du BIOS ROM peut être nécessaire dans les cas suivants :

R Lors de l'installation d'un lecteur LS-120 (SuperDisk) ou Iomega Zip ;

R Lors de l'ajout de périphériques USB amorçables ;

R Lors de l'ajout de disques durs de plus de 8,4 Go ou 137 Go (mode LBA 48 bits) ;

R Lors de l'ajout de disques durs UltraDMA/33, UltraDMA/66 ou UDMA/100 IDE ;

R Lors de l'ajout de lecteurs de démarrage sur CD-ROM (spécification El Torito) ;

R Lors de l'ajout ou de l'amélioration de la prise en charge Plug and Play ;

R Lors de la correction d'erreurs liées au changement de date système en 2000 et aux années bissextiles ;

R Lors de la correction de bogues connus ou de problèmes de compatibilité avec certains matériels et logiciels ;

R Lors du remplacement du processeur ;

R Lors de l'ajout de la prise en charge de la configuration système avancée et de l'interface d'alimentation -- ACPI ;

R Lors de l'ajout / modification de la fonction de surveillance du régime de température du processeur ou du fonctionnement du ventilateur ;

R Lors de l'installation de périphériques USB ;

R Lors de la mise en œuvre d'une technologie de protection contre l'ouverture non autorisée de l'unité centrale.

Détermination de la version du BIOS

Les informations suivantes sont requises pour remplacer ou mettre à jour le BIOS :

Modèle de carte mère H ;

H Version actuelle du BIOS ;

R Type de processeur (par exemple, Pentium MMX, AMD K6, Cyrix/IBM 6x86MX, MII, Pentium II, Pentium III/4, AMD Athlon, Athlon XP, etc.).

R Vous pouvez identifier le BIOS grâce aux messages qui s'affichent à l'écran lorsque vous allumez le système. Certes, la version du BIOS ne s'affiche à l'écran que pendant quelques secondes. Souvent, il peut également être trouvé parmi les paramètres CMOS.

Procédure de mise à jour du BIOS (Si nécessaire)

Mise à jour du BIOS à l'aide de la procédure de mise à jour du BIOS

1. Téléchargez la dernière version du BIOS sur http://www.phoenix.com et enregistrez-la sur une disquette (lecteur flash).

2. Utilisez ce lecteur pour télécharger.

3. En mode DOS, décompressez le fichier téléchargé.

4. Dans "MENU PRINCIPAL", vous devez sélectionner "Mettre à jour le BIOS à partir du fichier".

5. Une fois la procédure terminée, retirez le lecteur et coupez l'alimentation.

6. Redémarrez le PC tout en maintenant la touche enfoncée et entrez dans le menu du BIOS. Vous devez sélectionner "LOAD SETUP DEFAULTS" pour activer le nouveau BIOS, puis configurer d'autres éléments du menu du BIOS.

Si, néanmoins, il est nécessaire de remplacer la puce ROM BIOS, suivez une série d'étapes :

1. Enregistrez tous les paramètres de mémoire CMOS.

3. Retirez le couvercle du boîtier.

4. Supprimez tous les composants qui empêchent le libre accès à la puce ROM BIOS. N'oubliez pas de porter un bracelet antistatique ! Si vous n'avez pas eu le temps de l'acheter, avant d'effectuer les actions décrites, touchez le châssis du système avec votre main.

5. À l'aide d'un outil d'extraction de puce ou d'un tournevis, retirez la puce ROM BIOS de son support sur la carte système.

6. Installez la nouvelle puce BIOS ROM dans le socket de la carte système.

8.Replacez le capot du châssis, branchez le câble d'alimentation et allumez l'ordinateur.

10. Redémarrez votre ordinateur.

3. Remplacement de la puce

La procédure de remplacement de la puce BIOS peut être utile si vous avez précédemment créé une copie de sauvegarde du BIOS système et qu'il est nécessaire de remplacer l'original endommagé par celle-ci. Cette procédure peut également être utilisée si le système est équipé d'une puce Flash-ROM amovible (ceci est typique pour les systèmes qui n'ont pas de cavalier de récupération du BIOS).

Suivez ces étapes pour remplacer la puce du BIOS.

1. Enregistrez tous les paramètres dans la mémoire CMOS.

2. Coupez l'alimentation et débranchez le câble d'alimentation.

3. Retirez le couvercle du boîtier et retirez tous les composants qui empêchent le libre accès à la puce ROM BIOS. N'oubliez pas de porter un bracelet antistatique ! Si vous n'en avez pas, touchez le châssis du système avec votre main avant d'effectuer les étapes.

4. À l'aide d'un outil d'extraction de puce ou d'un tournevis, retirez la puce ROM BIOS de son support sur la carte système.

5. Retirez la nouvelle puce EPROM de l'emballage antistatique.

6. Installez la nouvelle puce BIOS ROM dans le socket de la carte système. Une puce BIOS rectangulaire standard a un renflement à une extrémité pour correspondre à la découpe du connecteur, de sorte que vous ne pouvez pas insérer la puce de manière incorrecte sans l'endommager.

7. Remplacez tous les composants précédemment retirés.

8. Replacez le capot du châssis, branchez le câble d'alimentation et allumez l'ordinateur.

9. Entrez tous les paramètres BIOS précédemment enregistrés.

10. Enregistrez vos paramètres BIOS et redémarrez votre ordinateur.

2.2 Elaboration d'un planning de maintenance du parc informatique

Sur la base de l'évaluation des actions de maintenance réellement effectuées pour le PC, un programme de maintenance a été établi, situé dans le tableau 4.

Tableau 4 Calendrier d'entretien

|

Titre d'emploi |

Durée du travail (heure) |

||

|

Démontage et nettoyage |

|||

|

Vérification antivirus |

|||

|

Essais d'équipement |

|||

|

défragmentation |

|||

|

Archivage des données |

|||

|

Sauvegarde |

|||

|

Démontage et nettoyage |

|||

|

Vérification antivirus |

|||

|

Essais d'équipement |

|||

|

défragmentation |

|||

|

Archivage des données |

|||

|

Sauvegarde |

|||

|

Démontage et nettoyage |

|||

|

Vérification antivirus |

|||

|

Essais d'équipement |

|||

|

défragmentation |

|||

|

Archivage des données |

|||

|

Sauvegarde |

|||

|

Démontage et nettoyage |

|||

|

Vérification antivirus |

|||

|

Essais d'équipement |

|||

|

défragmentation |

|||

|

Archivage des données |

|||

|

Sauvegarde |

Sur la base du planning de maintenance, un plan calendaire de maintenance du PC a été établi.

Tableau 5 Calendrier d'entretien

|

Titre d'emploi |

Date de début |

Date d'expiration |

Exécuteur |

|||

|

Démontage et nettoyage |

||||||

|

Vérification antivirus |

||||||

|

Essais d'équipement |

||||||

|

défragmentation |

||||||

|

Archivage des données |

||||||

|

Sauvegarde |

||||||

|

Démontage et nettoyage |

||||||

|

Vérification antivirus |

||||||

|

Essais d'équipement |

||||||

|

défragmentation |

||||||

|

Archivage des données |

||||||

|

Sauvegarde |

||||||

|

Démontage et nettoyage |

||||||

|

Vérification antivirus |

||||||

|

Essais d'équipement |

||||||

|

défragmentation |

||||||

|

Archivage des données |

||||||

|

Sauvegarde |

||||||

|

Démontage et nettoyage |

||||||

|

Vérification antivirus |

||||||

|

Essais d'équipement |

||||||

|

défragmentation |

||||||

|

Tableau 5 suite |

||||||

|

Archivage des données |

||||||

|

Sauvegarde |

La liste des fonds nécessaires à l'entretien :

Pour nettoyer le PC vous aurez besoin : d'une brosse douce, d'un aspirateur.

Pour tester les équipements, nous utilisons des programmes : Everest, MemTest.

Pour l'archivage des données, nous utilisons WinRar v 4.2.